CBG in the News

Ingenious Hackers Used iPhone 13 To Steal Samsung Galaxy Crypto Key—Here’s How To Stop Them

There’s an old joke that asks, “how many hackers does it take to change a light bulb?” The correct answer is none as nobody ...

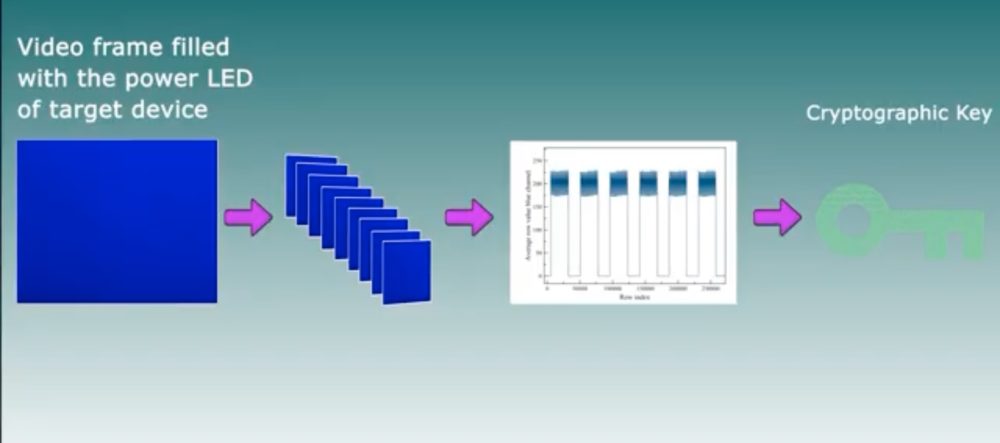

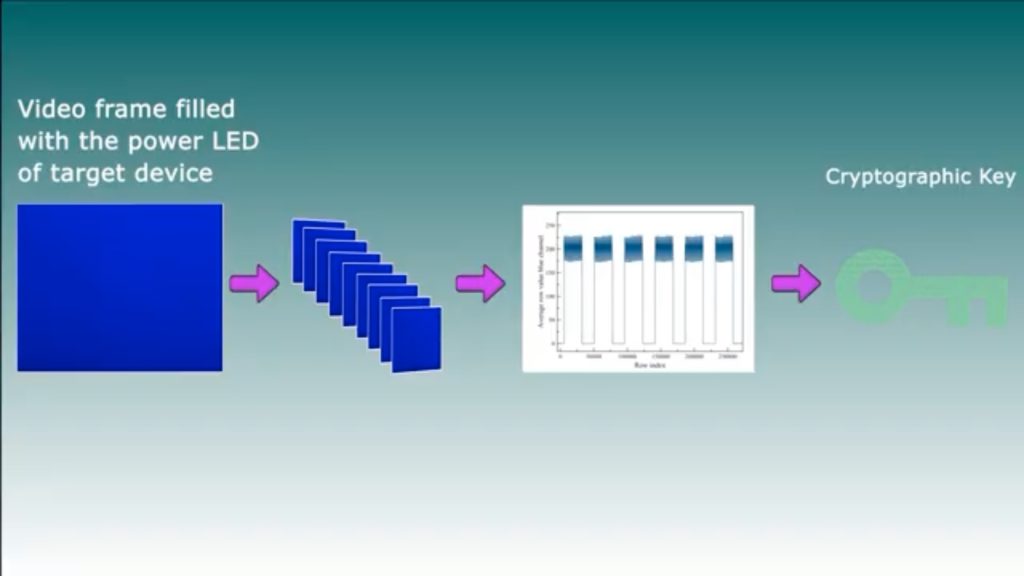

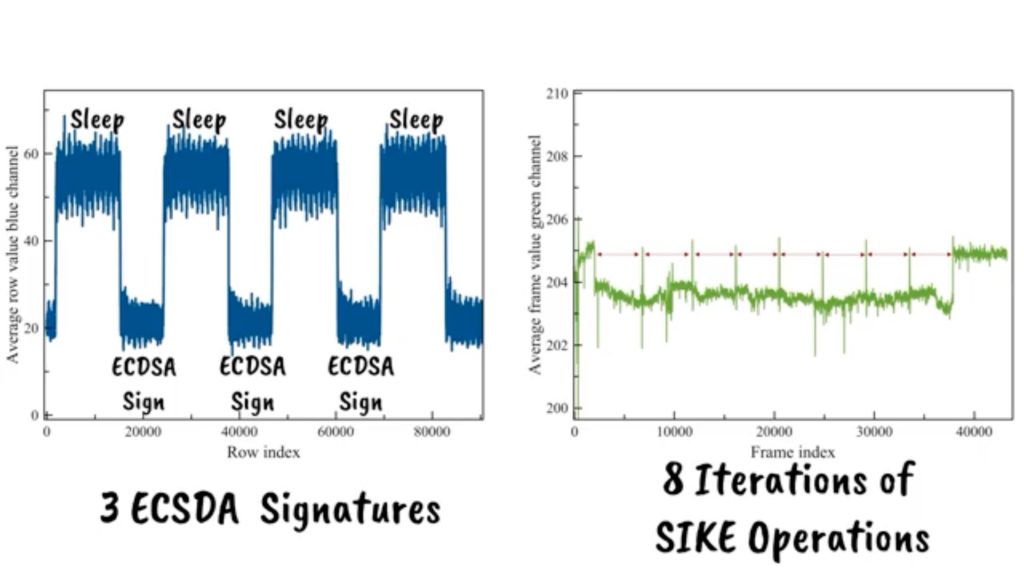

Read More ...Hackers can steal cryptographic keys by video-recording power LEDs 60 feet away

Key-leaking side channels are a fact of life. Now they can be done by video-recording power LEDs. Enlarge / Left: a smar...

Read More ...COVID-bit: New COVert Channel to Exfiltrate Data from Air-Gapped Computers

An unconventional data exfiltration method leverages a previously undocumented covert channel to leak sensitive information from a...

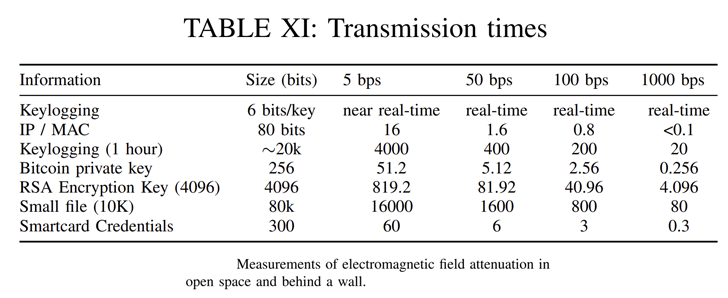

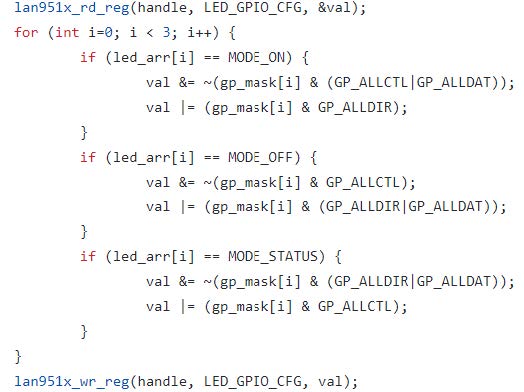

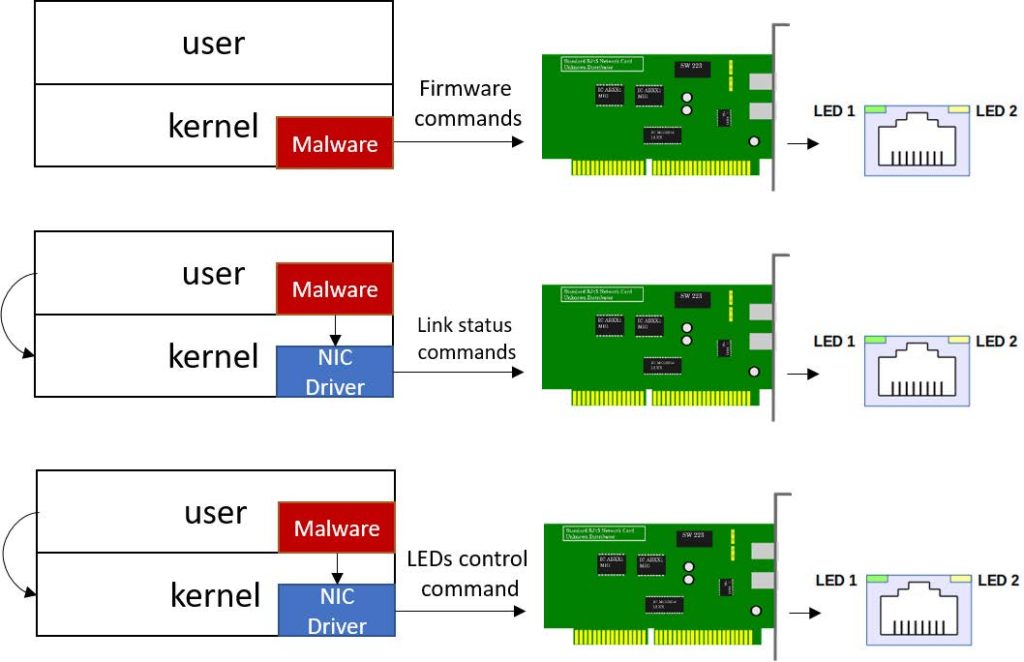

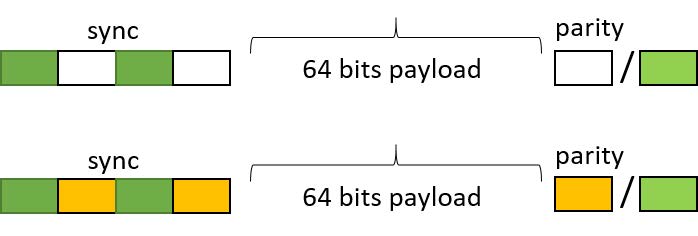

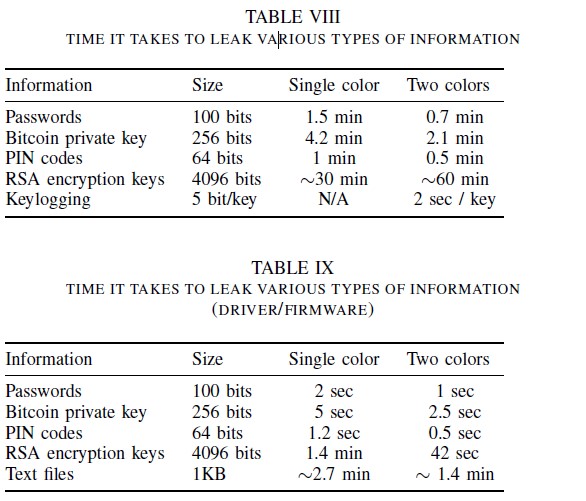

Read More ...ETHERLED: Air-gapped systems leak data via network card LEDs

Israeli researcher Mordechai Guri has discovered a new method to exfiltrate data from air-gapped systems using the LED indicators ...

Read More ...New Air-Gap Attack Uses SATA Cable as an Antenna to Transfer Radio Signals

A new method devised to leak information and jump over air-gaps takes advantage of Serial Advanced Technology Attachment (SATA) or...

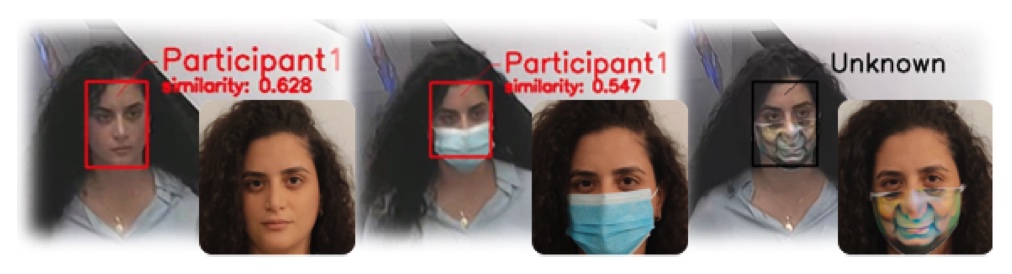

Read More ...Researchers defeat facial recognition systems with universal face mask

Can attackers create a face mask that would defeat modern facial recognition (FR) systems? A group of researchers from from Ben-Gu...

Read More ...An Optical Spy Trick Can Turn Any Shiny Object Into a Bug

Anything from a metallic Rubik’s cube to an aluminum trash can inside a room could give away your private conversations. THE MOS...

Read More ...ETHERNET CABLE TURNED INTO ANTENNA TO EXPLOIT AIR-GAPPED COMPUTERS

Good news, everyone! Security researcher [Mordechai Guri] has given us yet another reason to look askance at our computers and won...

Read More ...Researchers Defeated Advanced Facial Recognition Tech Using Makeup

A new study used digitally and physically applied makeup to test the limits of state-of-the-art facial recognition software. Resea...

Read More ...